現在、さまざまなアプリケーションやクラウドシステムを利用して業務をこなしている人が増えています。

例えば、チャットシステムを使ってチーム内で言葉を交わしたり、クラウドストレージにアクセスしてファイル操作をしたりします。

そのほかにも給料計算はクラウド会計ソフト、従業員の管理は勤怠管理システムを利用するなど、業務に欠かせないアプリケーションは多岐にわたるのです。

しかし、アクセスするたびにログインIDやパスワードを入力して認証をしなければならないため、手間がかかることに悩みを抱えている方も少なくないでしょう。

セキュリティを維持したまま複数の認証作業をもっと簡略化したいという方は、シングルサインオンの利用がおすすめです。

今回は、シングルサインオンの概要や仕組み、導入効果などについて解説しますので、ぜひ参考にしてください。

目次

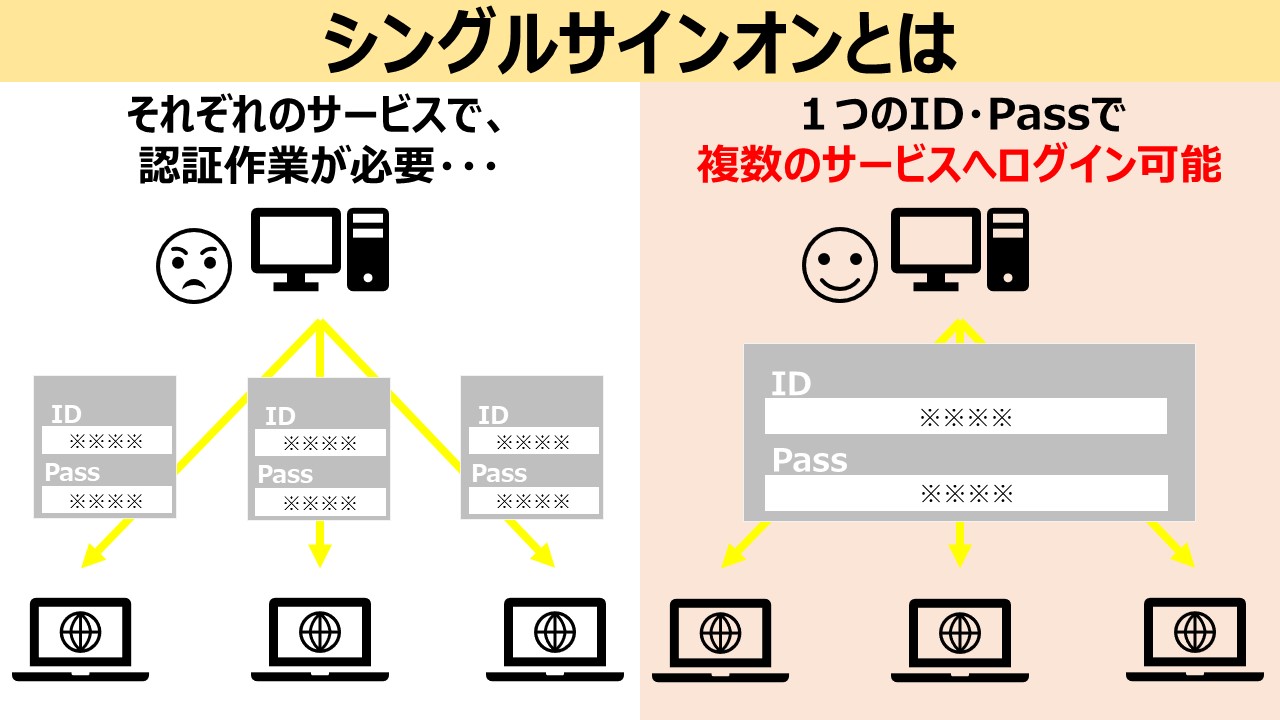

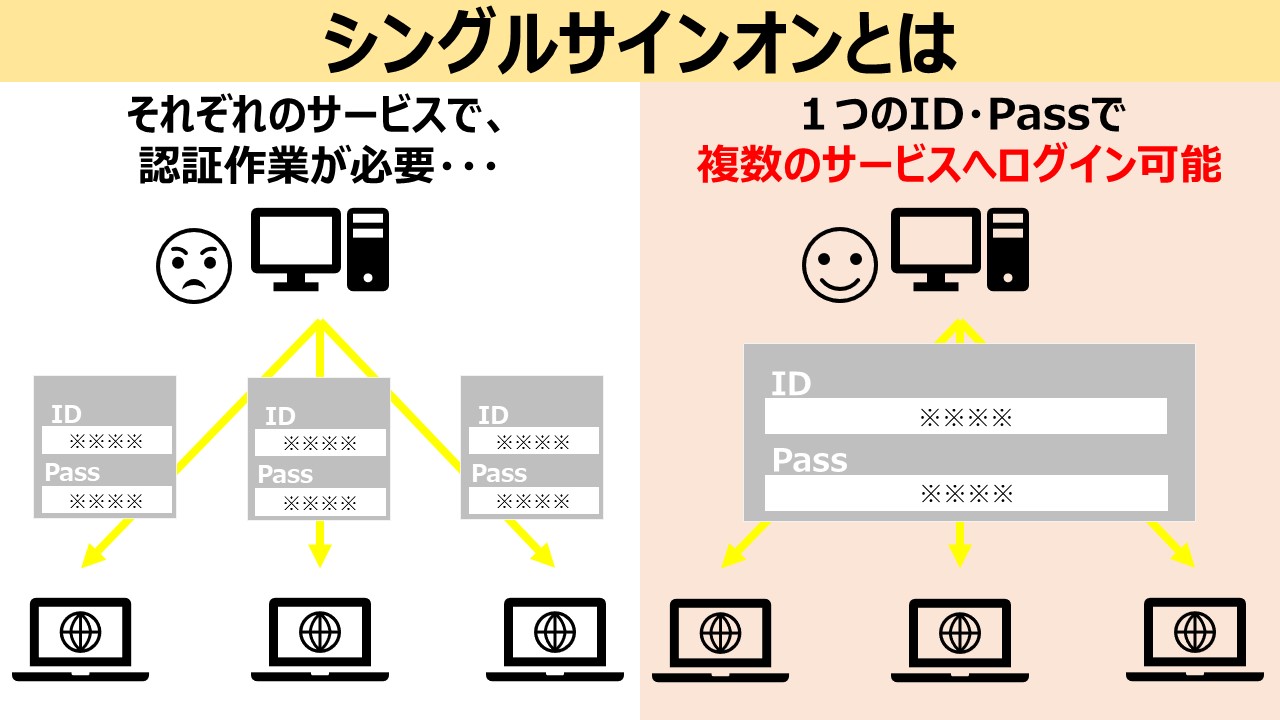

【図解】シングルサインオン(SSO)とは?

シングルサインオンとは、複数のアプリケーションやクラウドサービスに対して認証を一元化できる仕組みのことです。

正式には、Sigle Sigh-Onと表記しSSOと略されます。

社内ソフトやWebサービスを数多く使用していると弊害が発生し、そのひとつが認証の問題です。

例えば、A社では下記のようなアプリケーションが業務に欠かせないとします。

- チャットアプリ

- 請求書発行システム

- ファイル管理システム

- 勤怠管理

基本的に従業員は1つのサービスに1つのアカウントが付与されます。

上記の場合、4つのアカウントを1人で管理しなければなりません。

一方、管理者も大きな課題を抱えます。

それは、従業員のアクセス管理を厳密に行うことができないことです。

どのようなアプリケーションを使用しているのか、誰がクラウドサービスを利用しているのか明確に把握することができません。

また、役職などに応じて正しいアクセス権を付与することができないため、セキュリティ面においても好ましくありません。

そこで、シングルサインオンが登場するというわけです。

SSOを導入すれば1つ認証で複数のアプリケーションへアクセスすることができます。

利用者は認証回数を抑制することが可能です。

また、管理者は従業員に対して細かくアクセス権を付与できるため、正しい管理を行うことができます。

シングルサインオン(SSO)の仕組み

シングルサインオンの仕組みは大まかに分けて4つあります。

SSOを導入すれば、外部アプリケーションの認証がなくなるわけではありません。

導入後もそれぞれのIDとパスワードを入力する必要があります。

しかし、1度の認証で済ませられる理由は、SSOが代わりに認証情報を入力してくれているからです。

仕組みを把握すれば、認証情報をどこから入手し、どのようにロックを解除しているのかがわかるので、ぜひご覧ください。

リバースプロキシ方式

1つ目はリバースプロキシ方式です。

リバースプロキシは、サーバーとインターネットの間に設置される仲介人を意味します。

SSOの場合、認証サーバーとインターネットの間に置かれるのが一般的です。

クライアントサイドからのリクエストに応じて情報を認証サーバーから取得し、アプリケーションやクラウドサービスにサインインします。

既存システムへの影響が少なく、事前検証できる点が大きな特徴です。

代理認証方式

2つ目には代理認証方式が挙げられます。

代理認証とは、その名の通りエージェントが代わりにログイン入力作業を行ってくれる方式のことです。

エージェントはユーザー認証を終えるとアカウント情報が記録されるデータベースへIDやパスワードを問い合わせます。

そして、ログイン画面が登場するとユーザーの代わりに認証情報を入力するのです。

また、エージェントはログイン画面を察知するため、ユーザー側から入力を促す必要もありません。

SSOの仕組みの中でもっともわかりやすく比較的単純な認証方法です。

エージェント方式

3つ目がエージェント方式です。

エージェント方式は、Webアプリケーションにエージェントを常駐させてSSOサーバーと連携して認証する方式を意味します。

初回ログインの際は、SSOサーバーからトークンが発行され認証作業が必要です。

しかし、2回目以降からはCookieを利用します。

Webアプリケーション側はCookieを持っているため、所有者かどうかを確認して一致すれば自動ログイン可能です。

エージェント方式は、ネットワーク構成を変更する必要がありません。

また、リバースプロキシ方式とは異なり、ボルトネックの発生を抑えられるため、ログイン数が多い場合でもスムーズに利用できます。

さらに、拡張性に優れているため、企業の要求に対して柔軟に対応することができる点もメリットになるでしょう。

SAML認証

4つ目はSAML認証です。

SAML認証は、Identity Providerがユーザーとサービスプロバイダの仲介となり

サービスプロバイダにSAML認証応答を発行・送信することで認証できる仕組みを意味します。

Identity ProviderはSSOサービス提供者、サービスプロバイダはユーザーが利用するクラウドサービスなどのことです。

まず、ユーザーはSSOサービスにアクセスして認証処理を行います。

ログインに成功したあと、使いたいクラウドサービスやアプリケーションを選択すると

SAML認証応答を発行し、サービスプロバイダ側に送信することでログインできる仕組みです。

SAML認証は属性情報認証にも対応しています。

これにより、ユーザー属性によって権限の付与ができるため、特定のアプリケーションのアクセス範囲を属性によって制限することが可能です。

例えば、サービスAは管理者のみがアクセスできるというような使い方ができます。

SAML認証方式は多くのクラウドサービスが対応しているため、連携しやすい点がメリットです。

また、Active Directoryとの連携もできため、幅広い運用環境に対応することができます。

シングルサインオン(SSO)導入で獲得できる3つの効果

シングルサインオンを導入して得られる効果は3つあります。

効果を知ることで、導入後どのように貴社が変わるのかが見えてきますので、興味のある方はぜひ参考にしてください。

認証情報管理の煩わしさが軽減

1つ目は、認証情報管理の手間を軽減することができる点です。

クラウドサービスやアプリケーションを複数使用していると、それぞれでIDやパスワードが異なります。

管理する情報が多い場合、忘れてしまうケースも少なくないでしょう。

SMS認証をしたり、サービス側からもう一度パスワードを発行してもらったりする必要があるので、作業が止まってしまいます。

使用するアプリケーションが増えれば増えるほど、忘れるリスクが増大することになるでしょう。

しかし、SSOを導入すれば、このような煩雑な作業から開放されます。

1回認証を済ませてしまえば、業務に必要なアプリケーションすべてに対するログイン作業は終了です。

ユーザーが覚えておく認証情報は1つで済むため、メモ帳などに記録しておく必要もありません。

また、SSOサービスの中にはICカードで認証できるものもあり、IDやパスワードを1つも覚えずに社内システムにアクセスすることもできます。

セキュリティ向上の効果

2つ目は、セキュリティ向上効果を得られる点です。

SSOを検討している人の中には、IDやパスワードが一元化されるため、セキュリティリスクが高くなると考える人もいます。

たしかに、1つの認証情報でさまざまなアプリケーション、クラウドサービスにログインできてしまうため、ログイン情報が漏洩してしまうと危険です。

しかし、多くのSSOサービスは2段階認証などを設けており、IDやパスワードを入力するだけではアクセスすることができません。

2段階認証はかなりセキュリティを高められるので、SSOを導入すれば逆に外部から脅威に強くなります。

また、管理の手間を省けるため、メモ帳などにログイン情報を残しておく必要がありません。

もし、そのメモ帳を悪意のある第三者が入手してしまった場合、パスワードなどが記載されているので、特定のアプリケーションに侵入できてしまいます。

逆に、SSOを導入せずにメモ帳などで認証情報を管理しているほうが危ないです。

また、クラウドサービスによっては2段階認証が導入されていないところもありますが、そのようなサービスにも2段階認証を導入できることになるため、SSO導入によって得られるセキュリティ対策の効果は非常に高いといえるでしょう。

業務の効率化

3つ目が業務の効率化です。

認証情報管理の負担軽減とつながる部分になりますが、1度で全てのアプリケーションへログインすることができるので、

効率的に業務を進めることができます。

認証間違えやパスワード再発行による作業中断などが起こりづらく非常に便利です。

シングルサインオン(SSO)を利用する際の注意点

シングルサインオンを導入することでさまざまな効果を得られますが、逆にいくつかの注意点も存在します。

導入後、どのようなことに注意しなければならないのかについて解説しますので、ぜひ参考にしてください。

サーバーダウンのリスクがある

1つ目の注意点は、サーバーダウンのリスクがあるという点です。

多くのSSOサービスは、サーバー上で運用されています。

そのため、サーバーダウンが発生すると認証情報を取得することができません。

業務に必要なすべてのアプリケーションにアクセスできなくなるため、業務が止まってしまいます。

ちなみに、サーバーダウンのリスクは低くありません。

例えば、地震などの自然災害によって停電が発生し、サーバーダウンを引き起こすケースやリソース不足など運営側のミスで停止してしまうこともあるでしょう。

そのため、ご契約を検討している担当者には、自然災害時の具体的な対策を確認するといったことが求められかもしれません。

パスワードの漏洩に注意が必要

2つ目の注意点は、パスワード漏洩に注意する必要があるという点です。

1回の認証ですべてのアプリケーションにアクセスできることがSSOの導入効果であるとお伝えしました。

しかし、それは逆に認証情報を知ることができれば、第三者でもすべてのアプリケーションへアクセスできることを意味します。

そのため、パスワードなどを漏洩してしまうと企業は大きな被害を受けるのです。

しかし、そこまで神経質になる必要はありません。

多くのSSOは2段階認証を採用しています。

ログインするためには、電話番号やメールアドレスに送信されるパスコードが必要になるケースが多いため、IDやパスワードだけで認証できないようにすることも可能です。

また、パスワードが漏洩した場合でも管理者がそのユーザーからの認証を遮断することもできるため、被害を最小限に抑えることも難しくありません。

パスワード漏洩は気をつける必要がありますが、対策ができるSSOサービスがほとんどなので、深刻に考えなくても問題ないでしょう。

すべてのアプリケーションに連携できるわけではない

3つ目の注意点は、すべてのアプリケーションに連携できる保証はないという点です。

基本的に多くのSSOサービスは、有名なクラウドサービスやアプリケーションの連携に対応しています。

しかし、自社システムや外部のアプリケーションに関しても連携できないことがあるでしょう。

企業が使用する特定のアプリケーションに対応していない場合、SSOサービス側にカスタマイズを依頼する必要があります。

また、カスタマイズには多くの費用がかかるケースもあるため、慎重に検討しなければなりません。

SSOサービスを選ぶ際は、自社が頻繁に使用するアプリ、クラウドサービスに対応しているかチェックして導入するかどうか判断してください。

まとめ

今回は、シングルサインオンの基本概要や仕組み、導入効果と注意点について解説しました。

シングルサインオンは、複数のアプリケーションを使用する企業にとって欠かせないサービスです。

パスワードの煩雑な管理を軽減できるだけでなく、業務効率化やセキュリティの向上など、さまざまなメリットを獲得することができます。

企業にとって社員の働きやすい環境づくりは必要不可欠です。

認証情報管理が楽になれば、働きやすい環境をつくることにもつながるでしょう。

導入していない企業は、この機会にSSOサービスをチェックして自社に合ったものを選択してみてはいかがでしょうか。